7 eszköz a hackerek megállítására a webes alkalmazások biztonságáért

Így védd meg a felhasználóid adatait, miközben a támadók egyre gyakrabban használják ki a webhelyek sebezhetőségeit.

Biztos vagy benne, hogy a webes alkalmazásod biztonságos? A Verizon tengerentúli mobilszolgáltató adatai szerint a kibertámadások elkövetői 2024-ben már háromszor olyan gyakran használták a weboldalak sérülékenységeit kezdeti behatolási pontként, mint az előző évben. (Ez azt a leggyengébb láncszemet jelenti, ahol egy támadó először fér hozzá egy rendszerhez vagy hálózathoz.) Mindeközben a szervezeteknek átlagosan 55 napba telik, hogy a kritikus sebezhetőségeik legalább felét orvosolják. A kiberbűnözők közben folyamatosan fejlődnek, így aki nem tartja a lépést velük, komoly károkra készülhet.

Minden évben vállalatok ezrei buknak el rengeteg pénzt olyan adatvédelmi incidensek miatt, amelyeket meg lehetne előzni a weboldalak rendszeres biztonsági ellenőrzésével. Ez egy összetett probléma, ugyanakkor a kifejezetten erre a célra készített sérülékenységkereső eszközök segíthetnek a megoldásában – a forráskód elemzésétől a támadások szimulációjáig. Ezekkel az alkalmazásokkal könnyebb megtalálni a gyenge pontokat, megvédeni a netes alkalmazásokat és megelőzni a potenciális bűncselekményeket. Ezért Anastasia Lastovets ukrán társblogunkon megjelent cikke révén következzen 7 sebezhetőség-feltáró eszköz, amellyel megelőzheted a hackereket és ellenállóvá teheted a honlapodat a támadási kísérletekkel szemben! Érdemes ezeket jobban megismerni, ám előbb bevezetőnek jöjjön némi háttérinfó!

A webes alkalmazások biztonsága

A kibertérben számos veszély fenyegeti a szolgáltatások gyenge pontjait.

- SQL-injekció: amikor egy támadó egy kártékony SQL-kódot tud beilleszteni az adatbázis-lekérdezések közé, így hozzáfér érzékeny adatokhoz, vagy akár bele is nyúl azokba.

- Cross-site scripting (XSS): ilyenkor egy kártékony kódrészletet juttatnak egy webes alkalmazás forráskódjába, amely aztán végrehajtja ártó funkcióját egy másik felhasználó böngészőjében. Ezzel ellophatnak tőle munkameneteket, hitelesítő adatokat stb.

- Munkamenet-eltérítés (session hijacking): ha a munkamenetek tokenjei nincsenek megfelelően védve, azok megszerezhetők, amellyel a támadók hozzáférhetnek a felhasználó fiókjához.

- Deszerializálás: maga a folyamat szöveges vagy bináris formában tárolt, illetve továbbított adatok átalakítását jelenti olyan formátumba, amit egy program már fel tud használni. A támadók ezzel a megoldással úgy élhetnek vissza, hogy módosított, kártékony adatokat küldenek egy alkalmazásnak, amelyek kibontva lefutnak a felhasználó rendszerén, ezzel nemkívánatos folyamatokat indítva el azon, illetve akár hozzáférést is szerezve ahhoz.

- Hibás biztonsági beállítások: a nyitva hagyott portok, az elmulasztott frissítések és a nem biztonságos könyvtárak használata mind támadási felületet adhat a fekete kalaposoknak.

- Szolgáltatásmegtagadással járó (DoS) támadások: egy támadó túlterheli a szervert, így elérhetetlenné téve egy szolgáltatást.

A kibertámadások gyakori célpontjai a weboldalak, ezért már a fejlesztés fázisában érdemes végiggondolni, az érzékeny adataink hogyan maradnak sértetlenek és bizalmasak. Számos megoldás létezik, amelyekkel megóvhatók a webhelyek az olyan támadásoktól, melyek illetéktelenül férnének hozzá információkhoz, leállítanák a szolgáltatást, esetleg bűncselekményekhez használnák azt fel. Az egyik ilyen a sebezhetőséget vizsgáló eszközök használata.

Ezek a szoftverek megvizsgálják az alkalmazásokat, hogy megtalálják azok különböző sérülékenységeit: legyen szó SQL-injekcióról, XSS-ről, konfigurációs hibákról, gyenge jelszavakról és így tovább. Ehhez általában támadást szimulálnak, feltárva, mennyire biztonságos egy alkalmazás. Ez egy hatékony és automatizált mód az olyan biztonsági problémák feltárására, amelyek esetleg nem tűnnek fel a manuális tesztelés során, és saját kezűleg nem lehet őket a támadásokat imitálva észrevenni.

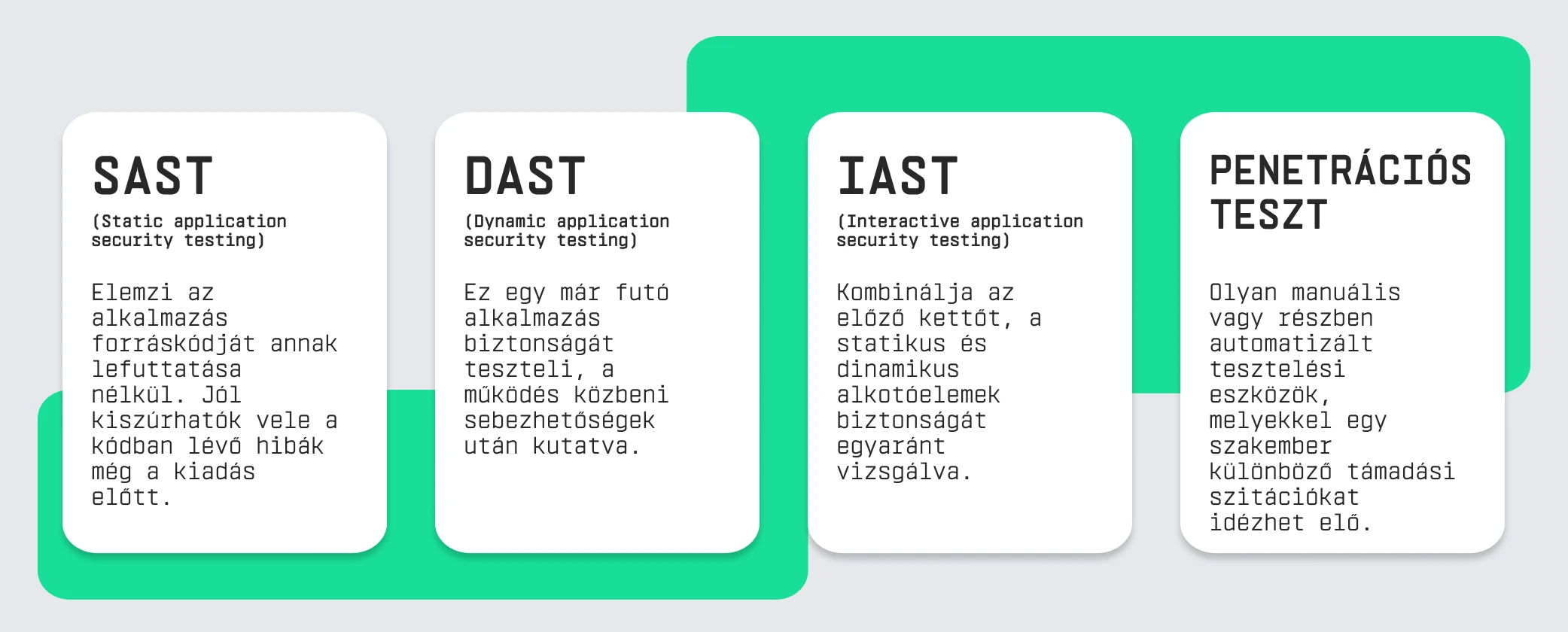

A tesztelési eszközök típusai

Az automatikus fenyegetésvizsgálat előnyei

- Időt és erőforrást takarít meg: a webes alkalmazások biztonságát vizsgáló programok automatizáltak, emberi beavatkozás nélkül derítik fel komplex rendszerek sebezhetőségeit. A fals pozitív eredményeket pedig minimalizálják azáltal, hogy kizárólag az olyan kritikus fenyegetésekre koncentrálnak, amelyekre mindenképp oda kell figyelned.

- Rendszeresség: van, hogy a sebezhetőségek csak idővel, mondjuk egy alkalmazás vagy könyvtár frissítésével tűnnek fel. Vagyis a weboldaladnak folyamatos védelemre van szüksége, nyilván úgy, hogy az ehhez szükséges ellenőrzések ne zavarják a rendes működést. A különböző tesztelési eszközökkel meghatározott időközönként futtathatsz le biztonsági ellenőrzéseket, ezzel feltárva a rejtett fenyegetéseket és fenntartva egy folyamatos nyomon követést.

- Megfelelés a biztonsági követelményeknek: az olyan szektorokban, mint a fizetési rendszerek üzemeltetése vagy az egészségügy, amelyekre olyan szabályozások vonatkoznak, mint a PCI DSS vagy a GDPR ide vonatkozó részei, szinte lehetetlen megfelelni egy auditon anélkül, hogy bizonyítanánk: rendszeresen végzünk biztonsági ellenőrzéseket. Az automata tesztelőprogramok nemcsak a komoly adatvédelmi előírások betartásában segítenek, de olyan részletes jelentéseket is készítenek, amit jól fel tudsz használni egy ellenőrzés esetén.

- Átfogó megközelítés: egyes támadásokhoz olyan komplikált körülmények és történések kellenek, amelyeket lehetetlen manuálisan utánozni. Egy alkalmazásbiztonsági szoftver használata nemcsak kibővíti a weboldaltesztelés lehetőségeit, de azt az is segít megelőzni, hogy az ember nagyobb projekteknél gyakran egyszerűen elsiklik egy-egy sérülékenység felett. Ugyanakkor az automatizáció hatékonysága ellenére az ilyen eszközök nem mindig vesznek észre olyan szokatlan sebezhetőségeket, amelyek megtalálásához kreatív megközelítésre van szükség. Így a legjobb ötvözni az automatizált és a manuális tesztelést.

Ugyanakkor ezek sem csodafegyverek!

Az ilyen eszközök minden előnyük mellett sem garantálnak 100%-os védelmet az alkalmazásaidnak. Ráadásul a beállításuk összetett és erőforrásigényes lehet több okból is. Például azért, mert a modern IT-rendszerek folyton változnak: új technológiák, programozási nyelvek, változó tartalmak és harmadik felek általi eszközök jönnek be. Egy ilyen rendszert nehéz teljes egészében megvizsgálni.

Kihívást jelent az olyan fenyegetések vizsgálata is, amelyek valódi felhasználóknak vagy hozzáférést kérő személyeknek igyekeznek maszkírozni önmagukat. A látogatók azonosításával és a jogosultságkezeléssel kapcsolatos sérülékenységek sokszor azért láthatatlanok az ezeket vizslató programok előtt, mert az ilyen jellegű támadók gyakran valódi felhasználóknak tűnnek.

Emellett a kiberfenyegetések gyors fejlődésével a legtöbb ilyen program frissítései nem tudják tartani a tempót. Lényegében egy eszköz szinte rögtön azután elavul, hogy bevezettük. Így az automatizált tesztelést még a legmodernebb vizsgálóprogramok használata mellett is ki kell egészíteni a kézivel és persze a kiberfenyegetésekkel kapcsolatos, naprakész tudásunkkal.

Mit várhatunk egy ilyen tesztelési eszköztől?

- Precizitást: ha egy program eláraszt fals pozitív találatokkal, szélmalomharcra pazarlod miatta a csapatod értékes erőforrásait. Érdemes tehát olyan szoftvert választani, amellyel ez a legnagyobb mértékben kiszűrhető.

- A fejlesztői eszközökkel való integrációt: lehetőleg minél egyszerűbben kommunikáljon olyan, a webfejlesztéshez használt programokkal, mint a Jira és más projektmenedzsment-appok; a CI/CD (folyamatos integrációs és szállítási) folyamatokkal – az új telepítések alapján indított vizsgálatokhoz –; az integrált fejlesztési környezetekkel és a kódtárakkal; a tűzfalakkal, illetve az auditálási és a penetrációs teszteléshez használható eszközökkel.

- Egy részletes jelentést, javaslatokkal: ha kész a tesztelés, a kiválasztott szoftvernek adnia kell egy részletes jelentést a weboldaladról. Ez segít nyomon követni a visszatérő hiányosságokat és az előrehaladást a tesztelés során. A legjobb, ha lépésről lépésre ad javaslatokat arra, hogyan kezeld a feltárt biztonsági problémákat.

7 remek eszköz a webes alkalmazások biztonságának teszteléséhez

1. ZAP

A Zed Attack Proxy (ZAP) egy ingyenes, nyílt forráskódú penetrációs tesztelési eszköz. Kifejezetten webes alkalmazások vizsgálatára hozták létre, emellett rugalmas és bővíthető. Ez a DAST kategóriába tartozik a fent felsoroltak közül. Véd a cross-site scripting ellen, ellenőrizhető vele a felhasználók azonosítása és a jogosultságkezelés, és értesítési rendszerrel is rendelkezik. Ráadásul a rendszeres frissítéseket kiadó programot biztonságtechnikai mérnökök népes közössége támogatja az Open Web Application Security Project (OWASP) keretében. Olyan biztonsági szakembereknek és fejlesztőknek a legjobb választás, akik egy megbízható, nyílt forráskódú hibakeresőt használnának.

2. Jit

A Jit nevű platform egyesít különböző eszközöket és folyamatokat, így a biztonság biztosítását könnyebbé és hatékonyabbá teszi a fejlesztői csapatoknak. Ahelyett, hogy különböző vizsgálóprogramokból kellene választaniuk a kódhoz, a függőségekhez, a konfigurációkhoz vagy az infrastruktúrához, a Jit egyetlen rendszerben tartalmazza mindezt. Emellett képes a DevOps-munkafolyamatokkal (mint a GitHub Actions) történő integrációra, így a fejlesztés alatt is lehet vele biztonsági ellenőrzéseket futtatni, kiválasztva, milyen specifikus funkciókat és hibakeresőket igényel egy-egy projekt. Például függőségvizsgálatot, API-tesztelést vagy konfiguráció-ellenőrzést.

A Jit segít különválasztani a kritikus sebezhetőségeket a kevésbé súlyosaktól, hogy azokra koncentrálhass, amelyeket a leghamarabb muszáj javítani. Számos, korábban még manuálisan végzett folyamat mára automatizált lett, köztük a függőségek vizsgálata, a fenti táblázaton részletezett SAST és DAST, illetve az IT-infrastruktúra biztonságának ellenőrzése. A platformot fejlesztőknek is tervezték, nem csak biztonsági szakembereknek, vagyis könnyebben használható mélyebb kiberbiztonsági ismeretek nélkül is. A beállítása egyszerű, és a népszerű szolgáltatásokkal – mint például a GitHub, a GitLab vagy az AWS – való integrációja miatt könnyű vele elkezdeni a munkát. Ideális azoknak, akik egy egyszerű megoldást keresnek a webes alkalmazások biztonsági ellenőrzésének és fejlesztői biztonsági eszközök egész készletének beépítésére a szoftverfejlesztési életciklusba.

3. Wapiti

A Wapiti egy nyílt forráskódú, webalkalmazás-biztonságot ellenőrző eszköz, amely magában foglalja a DAST típusú működést. A fő funkciója a sérülékenységek feltárása a webes alkalmazások elleni szimulált támadással és a rendszerek viselkedésének vizsgálatával. Könnyen használható, ezért kezdők és tapasztalt biztonsági szakemberek körében egyaránt népszerű eszköz. A forráskódot nem nézi, helyette a telepített alkalmazások által működtetett weboldalakat vizsgálja át olyan scripteket és űrlapokat keresve, ahová adatot lehet bevinni.

A webcímeket, formokat és beviteli mezőiket listába kell szednünk, a program pedig a fuzzing módszerével teszteli le azokat. Ez azt jelenti, hogy nagy mennyiségű random adatot (fuzz) viszünk be egy szoftverbe a teszt során, megfigyelve, hogy összeomlik-e tőle, vagy előjön-e valami biztonsági rés. Így olyan sebezhetőségeket lehet felfedezni, amelyeket SQL-injekció használatával, puffertúlcsordulás során, DoS-támadással vagy XSS-sel használhatnak ki a támadók.

A fuzz tesztelést végző programok automatikusan visznek be részben véletlenszerű adatokat, ezzel feltárva a hibákat. A Wapiti ezek közül egy ingyenes eszköz, amely számos fenyegetéstípust tud azonosítani. Támogatja a proxy szervereket, a HTTPS-t és számos autentikációs megoldást, így összetett webes alkalmazásokhoz is használhatod. Leginkább a szkriptek támadásával, illetve terheléssel hibákat okozó fenyegetések feltárására alkalmas.

4. W3AF

A Web Application Attack and Audit Framework (W3AF) egy szintén nyílt forráskódú keretrendszer a webes alkalmazások sérülékenységeinek feltárására. A grafikus felhasználói felülettel működő és számos hasznos pluginnal is rendelkező platform 200-nál is többféle sebezhetőséget tud azonosítani. Az audit pluginnal például SQL-injekció, puffertúlcsordulás, a parancsértelmezőben (shell) található biztonsági rések, XSS, kiegészítők sérülékenységei és adathalászati lehetőségek után kutathatunk a webhelyünkön. A feltérképező bővítmény átnézi a weboldal forráskódját egy-egy potenciális gyenge pont (backdoor) azonosításához, ehhez egy próbatámadási szkriptet (exploit) hoz létre. Különösen ajánlott azoknak a tapasztaltabb tesztelőknek, akiknek testreszabhatóságra van szükségük.

5. Rezonate

Ez a program folyamatosan figyeli a felhasználói aktivitást, így valós időben tudja észlelni a gyanús tevékenységeket. Időben válaszol a potenciális fenyegetésekre, megoldást kínálva az üzletünk integritását fenyegető támadásokra. Ehhez elemez minden felhasználót, ellenőrzi az aktivitásukat, különválasztva a valós látogatókat a botoktól. Azzal, hogy gyorsan azonosítja a szokatlan viselkedési mintákat, a platform időben blokkolni tudja a jogosulatlan tevékenységeket, ehhez rendszeresen elemzi a felhasználói aktivitásban és adminisztrációs műveletekben bekövetkezett változásokat.

Ezáltal még azelőtt limitálhatók a támadók lehetőségei, hogy idejük lenne adatokat lopni, vagy telepíteni egy kártevő programot. A Rezonate ráadásul szépen vizualizálja is a valós idejű jelentéseit, így könnyedén elemezheted az összes látogatót, illetve szűrőkkel szűkítheted le a találatokat azokra a felhasználókra, akik a legnagyobb veszélyt jelentik a rendszerre, ezért akikkel szemben mihamarabb lépned kell. Ez az eszköz az identitás- és hozzáféréskezeléssel (IAM) kapcsolatos fenyegetések megelőzésére a legjobb.

6. Spectral

A Spectral automatizált módon nézi át a forráskódot sérülékenységeket és hibákat keresve, így a fejlesztők gyorsan azonosíthatják a problémákat. A platform elemzi az alkalmazások konfigurációját és a környezetet, amelyben futnak, megtalálja a rossz beállításokat, és segít kezelni az API-kulcsokat, jelszavakat és hasonlókat, nehogy véletlenül kiszivárogjanak. A program zökkenőmentesen integrálható a CI/CD-folyamatokba, így biztosítva a fejlesztés alatti biztonságot és a folyamatos szoftverfrissítéseket.

A felhasználók saját ellenőrzési szabályrendszert hozhatnak létre és alkalmazhatnak, a platformot az egyedi igényeikre szabva. Emellett a Spectral részletes elemzéseket és sebezhetőségi jelentéseket is nyújt, amelyekkel az egész csapat kényelmesen nyomon követheti, összességében hogy állnak éppen a biztonság terén. Ideális, ha egy webes alkalmazást a nem megfelelő jelszókezelés miatti adatszivárgásoktól védenénk meg.

7. Imperva

Az Imperva megoldást kínál a webes alkalmazások olyan fenyegetések elleni védelmére, mint a DDoS (elosztott túlterheléses támadás), a kártevő programok és az SQL-injekció, erős webalkalmazás-tűzfalat (WAF) biztosítva. Az adatbázisvédelmi rendszereivel a program hozzáférés-ellenőrzést, tevékenységmonitorozást és anomáliafelderítést tesz lehetővé, ami segít megelőzni az adatok szivárgását és az azokkal való visszaélést.

A platform gépi tanulási algoritmusokat használva végez mélyelemzést a fenyegetésekről, így felismerve a gyanús viselkedéseket, különösen, ha valaki kritikus erőforrásokhoz fér hozzá. Az Imperva folyamatosan monitorozza a forgalmat a biztonsági előírások megsértése után kutatva, és jelentéseket készít elemzésre és az incidensekre történő reakcióhoz. Ezzel az eszközzel megszervezhető az IT-biztonság cloud környezetben, biztosítva az adatok bizalmas kezelését és a jogszabályi követelményeknek történő megfelelést.

Összefoglalás

Minden nap felhasználók milliói továbbítanak személyes adatokat, hajtanak végre pénzügyi tranzakciókat és használnak rengeteg webes alkalmazást. A weboldalak a támadók terített asztalai lehetnek, nem csak azért, mert az adatbázisaik temérdek személyes információt tárolnak, hanem, mert az online rendszerek gyenge pontjait ki tudják használni, hogy így tegyenek elérhetetlenné szolgáltatásokat vagy kövessenek el más bűncselekményeket. A weboldalak biztonságára való odafigyelést nem elég beépíteni a fejlesztési fázisba, az folyamatos monitorozást igényel a működtetés során.

Ebben segítenek a webalkalmazások sebezhetőségeit feltáró hibakereső eszközök, amelyekkel a potenciális fenyegetések azonosítása és kezelése automatizálható. Az ilyen automatizált eszközökről azonban fontos ismét hangsúlyozni, hogy nem csodafegyverek, a manuális teszteléssel és más biztonsági megoldásokkal közösen érdemes ezeket használni. A cikkünkben megvizsgált sebezhetőségkeresők segítenek a weboldalad biztonságának fejlesztésében, az azonban, hogy melyiket választod, függ attól, mire van szükséged, illetve hogy milyen csapatban és rendszerarchitektúrával dolgozol.